【ITOM Visibility】AWS Cloud Discovery について

(本記事は、こちらのBlog記事の翻訳です)

Amazon.com が提供するクラウドサービスである Amazon Web Services (AWS) は、インターネットからアクセスできる仮想化されたコンピューティングプラットフォームです。ServiceNow の IT Operations Management (ITOM) Discovery には、AWS 上にホストされたクラウドサービスを検出する AWS Cloud Discovery 機能が備わっており、Now Platform の London リリースを皮切りに強化を重ねてきました。

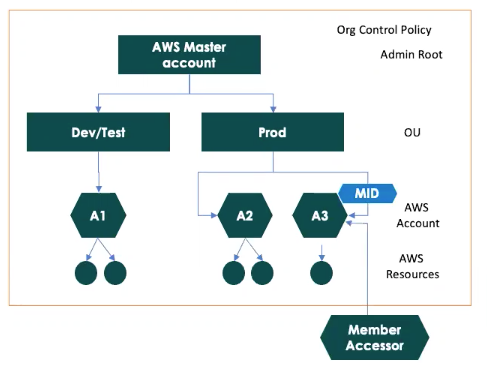

かつての AWS Cloud Discovery では、Discovery の実行には AWS アカウントの資格情報を ServiceNow と共有しなければならなかった点が問題となっていました。資格情報の共有は、セキュリティの観点から望ましくないと判断されることが少なくありませんでした。この問題点に対し、2020年の Paris リリースにおいて、AWS アカウントの資格情報を共有せずともより多くの機能を利用できるようになりました。また、自己アカウント検出、メンバー間検出、メンバーによるマスター検出、組織間検出、再帰的検出にも対応しています。さらに、検出を行うために必要な AWS リソースが削減されています。これにより、リソースに伴うコストが削減され、支出の削減にも寄与します。

この記事では、Cross Assume Role を使って AWS Cloud Discovery を有効にするために ServiceNow と AWS をセットアップする手順を説明します。なお、AWS Cloud Discovery が AWS リソースを検出する具体的なメカニズムに関する説明は含まれません。

ステップ 1:ServiceNow の MID Server を、ある AWS アカウント (ここではアカウント X とします) の EC2 インスタンスまたは他のリソース上でセットアップします。

ステップ 2: カスタムロール (ここではロール X とします) を作成し、EC2 の IAM プロファイルに割り当てます。

注: ポリシー・権限は、要件に応じた設定が必要です。例えば、複数のクラウドリソースタイプを取得するための検出パターンを追加する場合、より多くの権限が必要になります。通常は、下に示されるような Read 権限/List 権限で十分です。

ステップ 3: AWS リソースを検出する他の AWS アカウント (ここではそれぞれアカウント Y およびアカウント Z とします) で、ロール X の信頼関係を作成します。これは、アカウント Y およびアカウント Z でカスタムロール (ここではロール Y およびロール Z とします) を作成し、アカウント X から信頼関係を確立することで実行できます。

ステップ 4: MID Server が ServiceNow インスタンスに接続され、検証されていることを確認します。検証されたら、ロール X の値を使用してこの設定パラメーターを追加し、MID Server が検出のロールを引き受けられるようにします。このセットアップにより、自己アカウント検出を行うことができます。

ステップ 5: ServiceNow のサービスアカウントに AWS のアカウントであるアカウント X、アカウント Y、アカウント Z を追加します。そして、アカウント Y およびアカウント Z のセットアップの際に、MID Server が存在するアクセサーアカウントであるアカウント Xを追加します。

ステップ 6: ServiceNow の Cross Assume Role セクションに、アカウント Y およびアカウント Z にマッピングされた ロール Y およびロール Z を定義し、AWS で作成したすべてのカスタムロールを ServiceNow に開示します。

ステップ 7: Discovery Schedules で、アカウント X、アカウント Y、アカウント Z を使用した Cloud Discovery を開始します。

このような手順にて、ServiceNow と資格情報を共有することなく、アカウント X、アカウント Y、アカウント Z で AWS Cloud Discovery を行う準備が整いました。詳細は、製品ドキュメントをご確認ください。

ITOM Visibility に関する技術資料を、こちらの記事でまとめています。併せてご確認ください。

© 2023 ServiceNow, Inc. All rights reserved. ServiceNow, ServiceNow のロゴ、Now、その他の ServiceNow マークは米国および/またはその他の国における ServiceNow, Inc.の商標または登録商標です。その他の会社名と製品名は、関連する各会社の商標である可能性があります。

https://www.servicenow.com/community/japan-blog/itom-visibility-aws-cloud-discovery-%E3%81%AB%E3%81%A4%E3%81%84%E3%81%A6/ba-p/2727337